Việc truy cập các trang web uy tín thường được xem là cách hiệu quả để tránh xa các chiêu lừa đảo và mã độc. Tuy nhiên, một lỗ hổng gần đây trên hàng chục nghìn website hợp pháp đã bị hacker lợi dụng, biến chúng thành công cụ phát tán mã độc thông qua một trang cập nhật Google Chrome giả mạo đầy tinh vi. Mối đe dọa này đòi hỏi người dùng và quản trị viên website WordPress cần hết sức cảnh giác để bảo vệ thông tin cá nhân và hệ thống của mình.

Hacker Tận Dụng Website WordPress Bị Tấn Công Để Lan Truyền Mã Độc

Theo báo cáo từ c/side, các tin tặc đã tìm ra cách truy cập vào hàng loạt website WordPress phổ biến và chuyển đổi chúng thành kênh phân phối mã độc. Công ty bảo mật này tin rằng hacker đã lợi dụng các plugin lỗi thời hoặc chứa lỗ hổng bảo mật chưa được vá để chiếm quyền điều khiển. Đây là một chiến thuật đặc biệt nguy hiểm vì nó nhắm vào các trang web mà người dùng vốn tin tưởng, làm giảm khả năng nhận diện mối đe dọa.

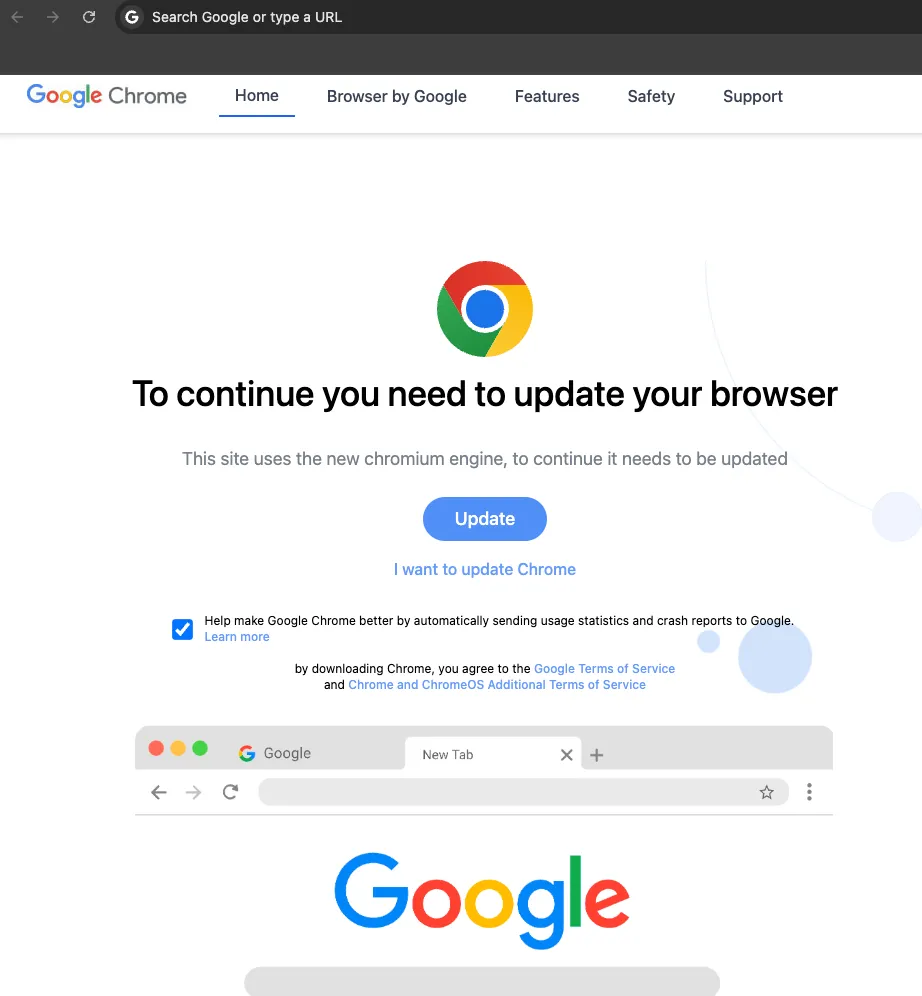

Khi người dùng truy cập một trong những website WordPress bị tấn công này, trang chính sẽ không tải mà thay vào đó, họ sẽ bị chuyển hướng đến một trang thông báo cập nhật Google Chrome giả mạo. Trang này sẽ hiển thị thông báo trình duyệt của bạn đã lỗi thời và yêu cầu bạn cài đặt bản cập nhật để có thể tiếp tục xem nội dung trang web. Giao diện được thiết kế rất giống với thông báo chính thức của Google Chrome, khiến nhiều người dùng dễ dàng mắc bẫy.

Hình ảnh minh họa trang thông báo cập nhật Google Chrome giả mạo, một chiêu lừa đảo phổ biến để phát tán mã độc.

Hình ảnh minh họa trang thông báo cập nhật Google Chrome giả mạo, một chiêu lừa đảo phổ biến để phát tán mã độc.

Nguy Hiểm Từ Các Gói Mã Độc AMOS và SocGholish

Nếu người dùng nhấp vào nút “Cập nhật” trên trang giả mạo, họ sẽ vô tình tải xuống một trong hai gói mã độc nguy hiểm. Đối với người dùng macOS, hệ thống sẽ bị lây nhiễm mã độc AMOS. Trong khi đó, người dùng Windows sẽ nhận về mã độc SocGholish. Cả hai loại mã độc này đều gây ra những hậu quả nghiêm trọng:

- Mã độc AMOS (macOS): Chuyên dùng để đánh cắp các thông tin cá nhân nhạy cảm từ máy tính của nạn nhân, bao gồm mật khẩu, dữ liệu tài khoản ngân hàng, và các tệp tin quan trọng.

- Mã độc SocGholish (Windows): Hoạt động như một “cửa ngõ” để tải về thêm nhiều gói mã độc khác, chẳng hạn như ransomware (mã độc tống tiền), có khả năng khóa toàn bộ dữ liệu máy tính và yêu cầu tiền chuộc.

Sau khi phát hiện các cuộc tấn công ban đầu, c/side đã tiến hành nghiên cứu sâu rộng hơn để đánh giá mức độ lan rộng của chiến dịch này. Tính đến thời điểm hiện tại, công ty đã báo cáo rằng hơn 10.000 website WordPress đã bị nhiễm độc, và có thể còn nhiều trang khác chưa được phát hiện. Đây là con số đáng báo động, cho thấy mức độ nghiêm trọng của mối đe dọa này.

Quy Mô Chiến Dịch Tấn Công và Lời Khuyên Bảo Mật

Vì chiến dịch phát tán mã độc này có thể nhắm vào các trang web vốn không có lịch sử hoạt động độc hại, điều quan trọng là người dùng phải luôn cảnh giác cao độ, ngay cả khi truy cập một website đã từng được tin cậy. Một nguyên tắc vàng cần nhớ là: Google Chrome sẽ không bao giờ yêu cầu bạn cập nhật trình duyệt khi bạn đang truy cập một trang web cụ thể. Do đó, nếu bạn thấy một trang cập nhật như trên, đó gần như chắc chắn là một trang giả mạo và là một nỗ lực lừa đảo.

Đối với các chủ sở hữu website WordPress, đây là thời điểm thích hợp để rà soát và đảm bảo rằng tất cả các plugin và giao diện trên trang web của bạn đều được cập nhật lên phiên bản mới nhất. Việc này sẽ giúp vá các lỗ hổng bảo mật đã biết và giảm thiểu rủi ro bị tấn công.

Tóm lại, mối đe dọa từ các trang cập nhật Chrome giả mạo thông qua website WordPress bị tấn công là rất lớn. Hãy luôn cảnh giác với các yêu cầu cập nhật bất thường khi duyệt web và ưu tiên an toàn bảo mật. Nếu bạn muốn tìm hiểu thêm về cách nhận diện và tránh các cảnh báo giả mạo, hãy tham khảo các hướng dẫn chi tiết của thuthuat360.net về nhận diện các chiêu trò lừa đảo trực tuyến để bảo vệ bản thân và dữ liệu của mình.